- Автор Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:49.

- Соңғы өзгертілген 2025-01-22 17:29.

Арнайы желілерде қауіпсіз маршруттау

Сымсыз арнайы желілер де бар сезімтал дейін шабуылдарды қайталау . Бұл жағдайда аутентификация жүйесін AODV протоколын кеңейту арқылы жақсартуға және күшейтуге болады.

Сондай-ақ, қайталанатын шабуылдар дегеніміз не және оларды қалай өңдеуге болатынын біліңіз?

А шабуылды қайталау киберқылмыскер қауіпсіз желілік байланысты тыңдағанда, жолын кескенде пайда болады ол , содан кейін алаяқтықпен кешіктіреді немесе қайта жібереді ол қате бағыттау the қабылдағыш не істеуге тырысады the хакер қалайды.

Жоғарыда айтылғандай, қайталау шабуылы қалай жұмыс істейді? А қайталау шабуылы болып табылады желінің санаты шабуыл шабуылдаушы деректерді жіберуді анықтап, оны алаяқтықпен кешіктіреді немесе қайталайды. Деректерді жіберудің кешігуі немесе қайталануы болып табылады жіберуші немесе деректерді ұстап алатын және оны қайта жіберетін зиянды ұйым жүзеге асырады.

Сонымен, қайталау шабуылы ортаңғы шабуылдағы адамның түрі ме?

А шабуылды қайталау , ойнату ретінде де белгілі шабуыл , а-ға ұқсастықтары бар адам -ішінде- ортаңғы шабуыл . жылы шабуылдарды қайталау , шабуылдаушы клиент пен сервер арасындағы трафикті хроникаға түсіреді, содан кейін бастапқы IP мекенжайына және пакеттегі уақыт белгісіне аздаған өзгерістермен пакеттерді серверге қайта жібереді.

Қандай протокол аутентификация ақпараты иіскеу және қайталау шабуылына осал?

PAP (пароль Аутентификация протоколы ) өте әлсіз аутентификация протоколы . Ол пайдаланушы аты мен құпия сөзді анық мәтінде жібереді. Қолынан келетін шабуылшы иіскеу the аутентификация процесін қарапайым іске қосуға болады шабуылды қайталау , бойынша қайталау кіру үшін пайдаланушы аты мен құпия сөзді пайдалана отырып.

Ұсынылған:

Деректер байланысындағы кездейсоқ қол жеткізу дегеніміз не?

Кездейсоқ қол жеткізу деректерге кездейсоқ қол жеткізу мүмкіндігін білдіреді. Кездейсоқ қол жеткізудің қарама-қарсысы ретті қол жеткізу болып табылады. Кезекті қатынас жүйесінде А нүктесінен Z нүктесіне өту үшін барлық аралық нүктелерден өту керек. Кездейсоқ қол жеткізу жүйесінде тікелей Z нүктесіне өтуге болады

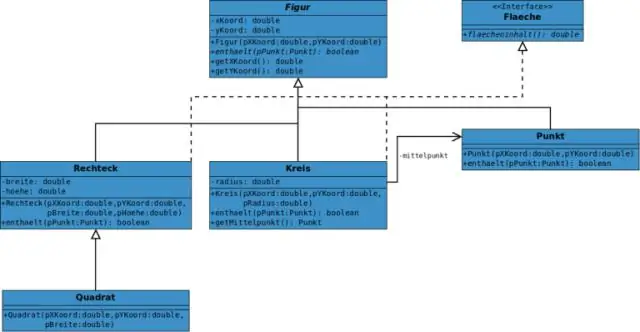

Абстрактілі сыныпта қол жеткізу модификаторлары болуы мүмкін бе?

Құрамында дерексіз класс бар Java класы абстрактілі класс ретінде жариялануы керек. Абстрактілі әдіс тек ортақ немесе қорғалған көріну модификаторын орната алады. Яғни, дерексіз әдіс мәлімдемеге статикалық немесе соңғы модификаторды қоса алмайды

Қол жеткізу сканерінде McAfee-ді қалай өшіруге болады?

McAfee On Access Scanner қолданбасын өшіру Windows «Бастау» түймесін басып, «Бағдарламалар» түймесін басыңыз. «McAfee VirusScan Console» опциясын басыңыз. «Қатынас қорғау» опциясын басыңыз. «McAfee қызметтерінің тоқтатылуын болдырмау» опциясының жанындағы құсбелгіні алып тастаңыз

Қол жеткізу объектісінің мысалы қандай?

Access-те мәліметтер базасы төрт нысаннан тұрады: кестелер, сұраныстар, пішіндер және есептер. Бұл нысандар бірге деректеріңізді қалағаныңызша енгізуге, сақтауға, талдауға және құрастыруға мүмкіндік береді

Қол жеткізу сұрауында валютаны қалай пішімдейсіз?

Access сан және валюта деректері үшін алдын ала анықталған бірнеше пішімдерді қамтамасыз етеді. Сұрауды Дизайн көрінісінде ашыңыз. Күн өрісін тінтуірдің оң жақ түймешігімен басып, Сипаттар түймешігін басыңыз. Сипаттар парағында Пішім сипаттары тізімінен қалаған пішімді таңдаңыз